Varios expertos han alertado a la comunidad de la existencia de múltiples endpoints incluidos en la herramienta de monitorización Prometheus que exponen información sensible.

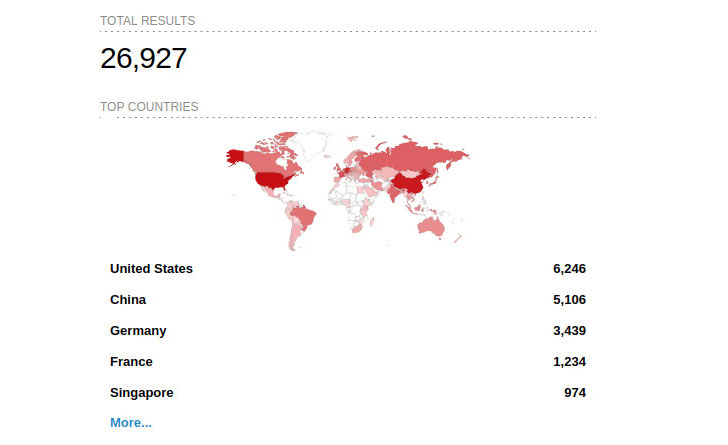

En los últimos días los expertos han avisado de que han descubierto una cantidad importante de servidores corriendo versiones antiguas del software de monitorización de eventos y alertas, Prometheus, expuestas a Internet y, por tanto, exponiendo sus endpoints a cualquier usuario que acceda.

Esto supone un problema de seguridad debido a que las versiones antiguas de Prometheus (inferiores a 2.24.0) no incluyen medidas de seguridad básicas como el soporte de TLS y autenticación para acceder a cierta información. Esto implica que cualquier servidor en el que Prometheus se encuentra expuesto a Internet puede ser accedido por un atacante para recopilar información sobre diferentes métricas que se estén almacenando en éste.

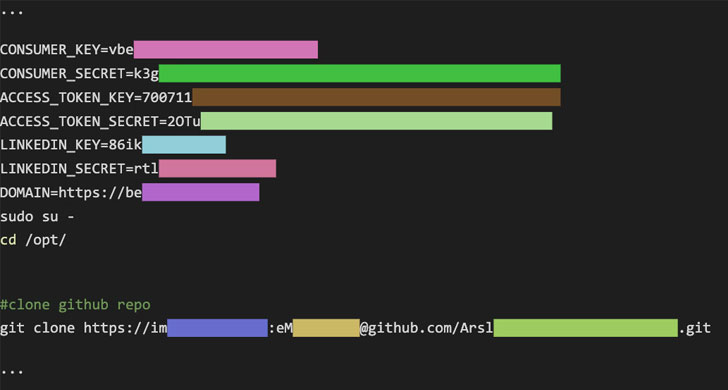

Estas métricas pueden incluir información sensible sobre los sistemas internos monitorizados, lo que puede ser una filtración de información importante para aquellas empresas que estén utilizando una versión antigua y expongan en Internet su servidor Prometheus. Además, existen ciertos endpoints en Prometheus que permiten comprobar la configuración del sistema, lo que expone datos sensibles de configuración, como pueden ser códigos de acceso a APIs de servicios de terceros.

Algunos de los endpoints más problemáticos son:

- /api/v1/status/config – Expone información sensible relacionada con la configuración del servidor. Puede incluir contraseñas, nombres de usuario, tokens de acceso a APIs de terceros, etc.

- /api/v1/targets – Expone información relacionada con variables de entorno definidas por el usuario, nombres de diferentes máquinas, etc.

- /api/v1/status/flags – Filtrado de nombres de usuario de la máquina.

Se recomienda a todos los usuarios de Prometheus que actualicen a la última versión para asegurarse de que estos endpoints no son accesibles sin autenticación, además de evitar exponer el servicio a Internet.

Más información:

Fuente: https://thehackernews.com/2021/10/experts-warn-of-unprotected-prometheus.html

Deja una respuesta